A utilização de Shapping e Policy em modelos de QoS permite o controle do tráfego utilizado em cima de uma banda disponível , mas finita. Ambos são mecanismos de medição e controle para diferentes classes, para atribuição de políticas ou acordos de níveis de serviço.

O modelo de traffic Shapping buferiza o tráfego que é excedente de acordo com as politicas estabelecidas/contratadas; já o modelo de Policing descarta o tráfego que é excedente ou remarca o campo do pacote IP para cair em uma classe de serviço menos prioritária.

Para conseguir efetuar a medição do tráfego, um modelo bastante utilizado pelo mercado é o CIR/ PIR ( CIR – Committted Information Rate, e PIR – Peak Information Rate).

A função do CIR é garantir a banda (ou taxa de dados) contratada; e a função do PIR é a banda máxima (ou pico de dados) que possa ser utilizado no link. Geralmente este modelo é oferecido na venda de serviços para terceiros.

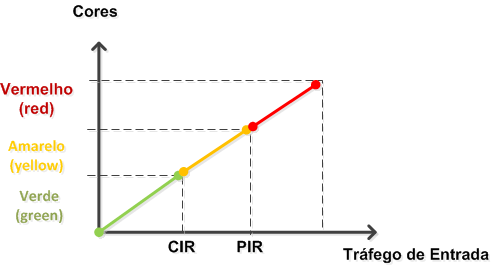

O modelo CIR/PIR possui três modelos de interválos para tráfego de entrada onde cada um é associado a uma cor. O tráfego dentro do CIR é colorido como verde , o tráfego entre o CIR e o PIR como amarelo e o tráfego acima do limite do PIR é colorido como vermelho, descritos na RFC 2698.

Uma vez estabelecido os limites de serviço, por exemplo, um serviço de 1024Kbps contratado como CIR e o PIR como 2048Kbps , o trafego dentro do CIR terá a garantia de banda de 1Mb, já o tráfego dentro do PIR não terá a garantia de encaminhamento ou talvez cobrado o “Mega” adicional de pacotes e bytes transferidos na faixa entre o CIR e o PIR; para o trafego acima de 2Mb, será categorizado como vermelho, e provavelmente será configurado uma politica de descarte de pacotes.

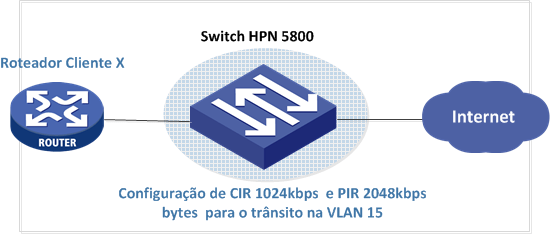

Segue abaixo um exemplo de configuração utilizando o CIR/PIR com Policy em um Switch HPN 5800 para controle de banda:

Configuração em um Switch HPN 5800

vlan 15

name cliente-x

#

traffic classifier cliente-x operator and

if-match any

! Classifier dando match em todo o tráfego

#

traffic behavior cliente-x

car cir 1024 pir 2048 green pass red discard yellow pass

! Configurando o CIR o PIR e permitindo o trafego green, yellow e descartando o red

accounting byte

! Contabilizando o tráfego no formato bytes

#

qos policy CLIENTE-X-BW-CONTROL

classifier cliente-x behavior cliente-x

#

qos vlan-policy CLIENTE-X-BW-CONTROL vlan 15 inbound

! Configurando a Policy à VLAN 15 para controle do tráfego do cliente

#

Comandos Display

<5800>display qos vlan-policy vlan 15

Vlan 15

Direction: Inbound

Classifier: cliente-x

Matched : 0(Packets)

Operator: AND

Rule(s) : If-match any

Behavior: cliente-x

Committed Access Rate:

CIR 1024 (kbps), CBS 64000 (byte), EBS 0 (byte), PIR 2048 (kbps)

Green Action: pass

Red Action: discard

Yellow Action: pass

Green : 34555(Packets) 89891278(Bytes)

Yellow: 2(Packets) 2048(Bytes)

Red : 0(Packets) 0(Bytes)

Accounting Enable:

4967306 (Packets)

Conforme dito anteriormente, é possível remarcar os pacotes que estão como yellow e red para valores DSCP com prioridade menor…

[5800-behavior-cliente-x]remark ?

atm-clp Remark ATM CLP

bfi Remark BFI ID

customer-vlan-id Remark Customer VLAN ID

dot1p Remark IEEE 802.1p COS

drop-precedence Remark drop precedence

dscp Remark DSCP (DiffServ CodePoint)

forwarding-class Remark forwarding class

fr-de Remark fr-de

green Specify type of remark for green packets

ip-precedence Remark IP precedence

local-precedence Remark local precedence

mpls-exp Remark MPLS EXP

qos-local-id Specify QoS local ID feature

red Specify type of remark for red packets

yellow Specify type of remark for yellow packets

[5800-behavior-cliente-x]remark red ?

atm-clp Remark ATM CLP

dot1p Remark IEEE 802.1p COS

dscp Remark DSCP (DiffServ CodePoint)

fr-de Remark fr-de

ip-precedence Remark IP precedence

local-precedence Remark local precedence

mpls-exp Remark MPLS EXP

Com a coleta SNMP habilitada no Switch é possível contabilizar os bytes tráfegados em um servidor de coleta para venda de serviços on-demand, como internet por exemplo.

Obs: Para aqueles que estão acostumados com equipamentos Cisco, os dispositivos poderão trabalhar o modelo CIR/PIR da seguinte forma:

– Menor ou igual ao CIR é chamado de “conform”

– Acima do CIR e Menor ou igual ao PIR é chamado de “exceed”

– Acima do PIR “violate”

Até a proxima! 😉

Referências:

QoS-Enabled Networks: Tools and Foudations – Miguel Barreiros e Peter Lundqvist – John Wiley & Sons

Cisco ONT – Offical Certification Guide –Amir Ranjbar – CiscoPress