O atributo BGP Preferred_value permite ao roteador examinar internamente as atualizações BGP decidir a rota preferêncial.

O atributo não é encaminhado nas mensagens BGP e possui apenas função local em um roteador. Para aqueles que estão acostumados a configuração do protocolo BGP em roteadores Cisco com IOS, a funcionalidade é idêntica a configuração BGP weight, que é proprietária.

O Preferred_value é eficiente quando há a necessidade de manipular um destino na saída de um AS, em meio múltiplas rotas.

Vence a rota com maior valor do Preferred_value e é possível configurar valores entre 0 e 65535.

Por padrão os prefixos aprendidos via eBGP possuem o valor como 0 e o Preferred_Value é o parâmetro preferencial para escolha da melhor rota.

Seleção de rotas BGP

Segue abaixo a lista com a ordem para escolha da melhor rota na tabela BGP:

- Seleciona a rota com maior preferred_value (similar ao weight da Cisco).

- Seleciona a rota com maior Local_Pref.

- Seleciona a rota originada pelo roteador local.

- Seleciona a rota com menor AS-Path.

- ….

Exemplo de Configuração

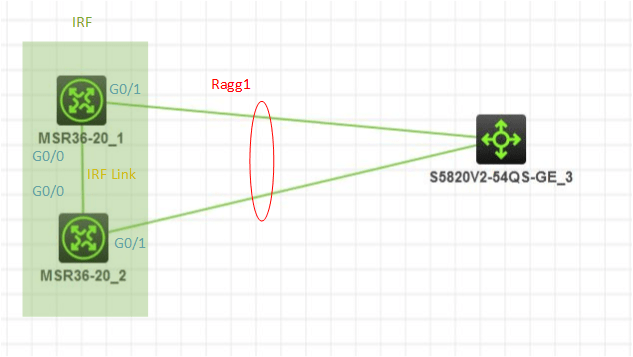

No exemplo abaixo iremos manipular o roteamento do AS 64507 para o prefixo 2001:db8:3::/64 anunciado pelo AS 64500, para o roteador RA escolher o caminho via RC (next-hop 2001:db8:13::3). O exemplo de configuração é o mesmo para os prefixos IPv4.

Script de configuração de um roteador MSR com o Comware 7

ipv6 prefix-list abc index 10 permit 2001:DB8:3:: 64 ! Configurando a prefix-list da rede 2001:db8::3/64 # route-policy SET_PV permit node 10 if-match ipv6 address prefix-list abc apply preferred-value 200 ! Criando a route-map para aplicar o Preferred_value 200 a prefix-list abc # bgp 64507 peer 2001:DB8:12::2 as-number 64500 peer 2001:DB8:13::3 as-number 64500 # address-family ipv6 unicast network 2001:DB8:1:: 64 peer 2001:DB8:12::2 enable peer 2001:DB8:13::3 enable peer 2001:DB8:13::3 route-policy SET_PV import ! Aplicando a route-policy SET_PV para os prefixos aprendidos pelo peer #

Verificando a tabela de roteamento

[RA]display bgp routing-table ipv6

Total number of routes: 3

BGP local router ID is 192.168.11.1

Status codes: * - valid, > - best, d - dampened, h - history,

s - suppressed, S - stale, i - internal, e – external

Origin: i - IGP, e - EGP, ? - incomplete

* >e Network : 2001:DB8:2:: PrefixLen : 64

NextHop : 2001:DB8:12::2 LocPrf :

PrefVal : 0 OutLabel : NULL

MED : 0

Path/Ogn: 64500i

* >e Network : 2001:DB8:3:: PrefixLen : 64

NextHop : 2001:DB8:13::3 LocPrf :

PrefVal : 200 OutLabel : NULL

MED : 0

Path/Ogn: 64500i

* e Network : 2001:DB8:3:: PrefixLen : 64

NextHop : 2001:DB8:12::2 LocPrf :

PrefVal : 0 OutLabel : NULL

MED :

Path/Ogn: 64500i

Veja que a rota “best” para o prefixo 2001:db8:3::/64 está com o Preferred_value como 200.

Até logo