Aula 8 do Treinamento Comware para Switches HP. As ACLs, também chamadas de listas de acesso, são utilizadas para determinar se um pacote será permitido ou descartado pelo switch/roteador com as ações PERMIT ou DENY.

Switch

Vídeo: Comware – Configurando OSPF

Nesse video, utilizando o Simulador HCL, demonstramos a configuração do OSPF nos equipamentos baseados no Comware.

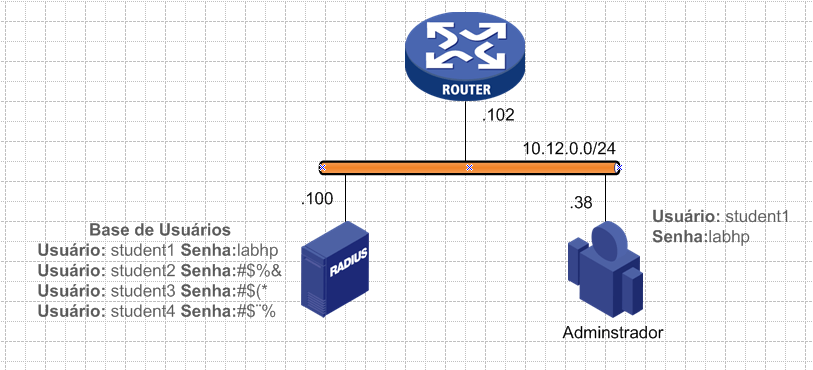

Comware 7: Autenticação com FreeRADIUS

A autenticação em Switches e Roteadores para fins de administração dos dispositivos pode ser efetuada com uma base de usuários configurados localmente ou em uma base de usuários remota que pode utilizar servidores RADIUS ou TACACS.

No exemplo abaixo montamos um ‘How to’ com o auxílio do Derlei Dias, utilizando o FreeRADIUS no Slackware para autenticação em um roteador HP VSR1000 que possui como base o Comware 7.

Instalando Freeradius no Slackware

1 – Baixe os pacotes do slackbuilds.org e instale normalmente;

2 – Após instalação vá na pasta /etc/raddb/certs e execute o bootstrap;

3 – Usando de forma simples sem base de dados, abra o arquivo /etc/raddb/users;

4 – Adicione na primeira linha: student1 Cleartext-Password := “labhp”

! Usaremos como exemplo o usuário ‘student1’ com a senha ‘labhp’

5 – Depois use o comando a seguir para testar: radtest student1 labhp localhost 0 testing123

! O ‘testing123’ servirá como chave para autenticação entre o Switch/Roteador e o Radius

6 – A resposta deverá ser essa, se a autenticação ocorrer com sucesso:

Sending Access-Request of id 118 to 127.0.0.1 port 1812 User-Name = "student1" User-Password = "labhp" NAS-IP-Address = 10.12.0.102 NAS-Port = 0 Message-Authenticator = 0x00000000000000000000000000000000 rad_recv: Access-Accept packet from host 127.0.0.1 port 1812, id=118, length=20

7 – Lembre-se que ao inserir usuários no arquivo você deverá reiniciar o RADIUS.

8 – Editar o arquivo clients.conf e permitir a rede que fará acesso ao servidor.

10 – Alguns dispositivos requerem uma configuração especial no clients.conf e no users:

Configuração no RADIUS para Switches/Roteadores HP baseados no Comware7

Arquivo Clients.conf

client ip_do_device/máscara {

secret = testing123

}

ou

client vr1000 {

ipaddr = ip_do_roteador

secret = testing123

}

Arquivo users

nome_usuario Cleartext-Password := "senha"

Service-Type = NAS-Prompt-User,

Cisco-AVPair = "shell:roles=\"network-admin\"",

nome_usuario Cleartext-Password := "senha"

Service-Type = NAS-Prompt-User,

Cisco-AVPair = "shell:roles=\"network-operator\""

Após ocorrer a autenticação do usuário com sucesso, o servidor RADIUS irá retornar uma das CiscoAVPairs para a autorização da ‘role’ que o usuário deve obter quando autentica no dispositivo. Você pode usar o network-admin, ou o network-operator, ou alguma role criada para RBAC.

Configurando o Comware7

# interface GigabitEthernet1/0 ip address 10.12.0.102 255.255.255.0 # radius scheme rad primary authentication 10.12.0.100 key cipher $c$3$5mQHlUeQbVhRKAq3QxxN0NiB0Sc8jbyZFKyc3F0= primary accounting 10.12.0.100 key cipher $c$3$Q12zYBjRIkRGeQQL6gYm4wofbMfjDl/Cqalc17M= accounting-on enable user-name-format without-domain ! É possível enviar o usuário com ou sem o formato @dominio nas-ip 10.12.0.102 # domain bbb authentication login radius-scheme rad authorization login radius-scheme rad accounting login radius-scheme rad # domain default enable bbb # user-vty 0 63 authentication-mode scheme

Referências e observações

Após quebrar bastante a cabeça com diversos parâmetros e alguns dias de teste, usamos o documento http://h30499.www3.hp.com/hpeb/attachments/hpeb/switching-a-series-forum/5993/1/Freeradius%20AAA%20Comware%207.pdf como referência que cita a conexão do simulador HCL com FreeRADIUS no Ubuntu.

Vídeo: Switches ArubaOS – Link-Aggregation (trunk)

Neste guia completo em vídeo, você terá acesso ao conhecimentopara configurar a agregação de links em seus Switches ArubaOS .

Este vídeo o ajudará na configuração de LACP em Switches ArubaOS.

Vídeo: Aprenda como escolher um Switch PoE?

O crescimento explosivo do mercado de dispositivos IoT e das tecnologias de rede sem fio de última geração como Wifi 6 (802.11ax) exige uma atenção redobrada na escolha dos switches com Power over Ethernet (PoE). Essa tecnologia combina o envio de dados e energia elétrica através de um único cabo Ethernet, simplificando drasticamente a infraestrutura de rede e oferecendo diversas vantagens:

- Redução de custos: Elimine a necessidade de cabos de alimentação separados, economizando em materiais e mão de obra.

- Maior simplicidade: Instalação e gerenciamento mais fáceis, com menos cabos emaranhados.

- Flexibilidade: Posicione dispositivos em qualquer lugar, sem se preocupar com tomadas elétricas.

- Escalabilidade: Expanda sua rede facilmente, à medida que suas necessidades crescem.

- Segurança: Alimentação centralizada e protegida, minimizando riscos e otimizando o desempenho.

- Controle inteligente: Monitore e gerencie dispositivos remotamente, com recursos avançados de automação.

Neste vídeo completo, você encontrará:

- Explicação detalhada dos diferentes padrões PoE.

- Dicas valiosas para escolher o switch PoE ideal para suas necessidades:

- Quantidade de portas PoE e tipo de PoE (padrão, PoE+, etc.).

- Potência total PoE e por porta.

- Recursos adicionais de gerenciamento e segurança.

- Compatibilidade com seus dispositivos IoT e Wi-Fi.

Switches ArubaOS – Protocolo LLDP

O protocolo LLDP(802.1AB) permite que dispositivos de rede como Servidores, Switches e Roteadores, descubram uns aos outros. O LLDP opera na camada de enlace do modelo OSI (camada 2) permitindo que informações básicas como hostname, versão do Sistema Operacional , endereço da interface, entre outros, sejam aprendidas dinamicamente por equipamentos diretamente conectados.

Com o LLDP podemos fazer o mapeamento de quais equipamentos conectam entre si e em quais portas, como também o aprendizado dinâmico para configurações de voice vlan, etc.

O mais bacana do Link Layer Discovery Protocol (LLDP) é a integração entre equipamentos de diversos fabricantes;

Para habilitar o LLDP em Switches ArubaOS digite:

Switch(config)# lldp run

Para desabilitar utilize o comando “no”:

Switch(config)# no lldp run

Para visualizar os dispositivos detectados digite show lldp info remote-service:

Switch# show lldp info remote-device LLDP Remote Devices Information LocalPort | ChassisId PortId PortDescr SysName --------- + ------------------------- ------ --------- ---------------------- 23 | SW_LAB_DIEGO.internal... Fas... 23 | 0c 27 24 0b 82 aa Fa0/47 FastEt... SW_LAB_DIEGO.inter... 24 | SW_LAB_ DIEGO.internal... Fas... 24 | 0c 27 24 0b 82 aa Fa0/48 FastEt... SW_LAB_DIEGO.inter...

Para visualizar as informações locais:

Switch(config)# show lldp info local-device

LLDP Local Device Information

Chassis Type : mac-address

Chassis Id : a0 1d 48 37 a2 e7

System Name : Switch

System Description : HP J9773A 2530-24G-PoEP Switch, revision YA.16.10.00...

System Capabilities Supported: bridge

System Capabilities Enabled: bridge

Management Address :

Type: ipv4

Address: 192.168.100.8

Até logo!

Treinamento Comware – Aula 7 – AAA, RADIUS, TACACS+

Aula 7 do Treinamento Comware para Switches HP. O acrônimo AAA é uma referência aos protocolos relacionados com os procedimentos de autenticação, autorização e contabilidade. Vários métodos, tecnologias e protocolos podem ser usados para implementar o controle de identidade e acesso, fornecendo informações sobre a validade das credenciais, direitos de acesso e auditoria. Como continuidade demonstramos a configuração do RADIUS e TACACS+ para gerenciamento dos Switches e Roteadores.

Vídeo: Comware TACACS+

O TACACS+ (Terminal Access Controller Access Control System) é um protocolo que provê autenticação centralizada para usuários que desejam acesso a equipamentos de rede. O protocolo fornece serviço modular para o AAA separando esses serviços (autenticação, autorização e contabilidade) de forma independente.

Os dispositivos baseados no Comware trabalham com o HWTACACS (HW Terminal Access Controller Access Control System) que é uma versão baseada na RFC 1492 do TACACS+ com interoperabilidade com todos os serviços que operam com TACACS+.

Nesse vídeo descrevemos a configuração do serviço HWTACACS:

Vídeo: Conceitos Básicos de Roteamento

Nesse vídeo falamos sobre conceitos básicos de roteamento como a tabela de roteamento, rotas estáticas, rotas dinâmicas, rota padrão, distância administrativa, balanceamento, etc.

Switches ArubaOS-CX: Portas em admin-edge / portfast

O protocolo Spanning-Tree utiliza um algoritmo para detecção de caminhos alternativos colocando as interfaces redundantes em modo temporário de bloqueio, eliminando o loop lógico.

Um switch da rede local com o Spanning-Tree habilitado e conectado a outros switches que utilizam o protocolo, trocam informações STP por mensagens chamadas de BPDUs (Bridge Protocol Data Units). Os BPDU’s são os responsáveis pelo correto funcionamento do algoritmo do Spanning-Tree e são encaminhados a cada 2 segundos para todas as portas.

O objetivo do STP é eliminar loops na rede com a negociação de caminhos livres através do switch root (raiz). Dessa forma é garantido que haverá apenas um caminho para qualquer destino, com o bloqueio dos caminhos redundantes. Se houver falha no enlace principal, o caminho em estado de bloqueio torna-se o principal.

O algoritmo do Spanning-Tree (chamado STA) deve encontrar um ponto de referência na rede (root) e determinar os caminhos disponíveis, além de detectar os enlaces redundantes e bloqueá-los.

Com o objetivo de detectar loop na rede, o spanning-tree necessita que o processo de detecção de BPDUs ocorra em todas as portas do Switch, inclusive em portas destinadas aos computadores, servidores, impressoras etc.

Em razão disso as portas do Switch conectadas aos dispositivos finais precisam de uma configuração manual para rápida transição do modo de discarding para o forwarding e assim iniciar imediatamente, visto que não há previsão para conectividade entre Switches naquela porta e espera todo o processo do spanning-tree que poderá deixar a porta em espera por alguns segundos.

Portas Edges enviam BPDU, mas não devem receber (não devem ser conectadas à switches). Se uma porta Edge receber BPDU, o Portfast é “desabilitado” e a porta faz o processo normal do STP.

Durante qualquer alteração da topologia do Spanning-tree a porta Edge não participará do Spanning-Tree, mas gerará BPDU’s por segurança.

A recomendação, uma vez utilizando o spanning-tree em Switches Aruba CX é habilitar o admin-edge em todas as portas de hosts.

Configurando uma interface como admin-edge:

interface 1/1/n spanning-tree port-type admin-edge spanning-tree tcn-guard exit

O comando tcn-guard desabilita a propagação de notificações de alteração de topologia (TCNs) para outras portas STP. Use isso quando você não quiser que as alterações de topologia sejam percebidas pelos dispositivos STP vizinhos.

Referências:

http://www.comutadores.com.br/rapid-spanning-tree-802-1w/

https://community.arubanetworks.com/community-home/digestviewer/viewthread?MID=32043