O comando “_cmdline-mode on” no modo user-view libera a configuração “avançada” do Switch via CLI.

<HP 1920G Switch>_cmdline-mode on

Após digitar o comando aparecerá a imagem de warning abaixo. A senha é: Jinhua1920unauthorized

O comando “_cmdline-mode on” no modo user-view libera a configuração “avançada” do Switch via CLI.

<HP 1920G Switch>_cmdline-mode on

Após digitar o comando aparecerá a imagem de warning abaixo. A senha é: Jinhua1920unauthorized

A feature QinQ (802.1q sobre 802.1q – 802.1ad ), conhecido também como Stacked VLAN ou VLAN sobre VLAN, suporta a utilização de duas TAGs 802.1Q no mesmo frame para trafegar uma VLAN dentro de outra VLAN – sem alterar a TAG original.

Para o cliente é como se o provedor de serviços tivesse estendido o cabo entre os seus Switches. Já para a operadora não importa se o cliente está mandando um frame com TAG ou sem TAG, pois ele adicionará mais uma TAG ao cabeçalho e removerá na outra ponta apenas a ultima TAG inserida.

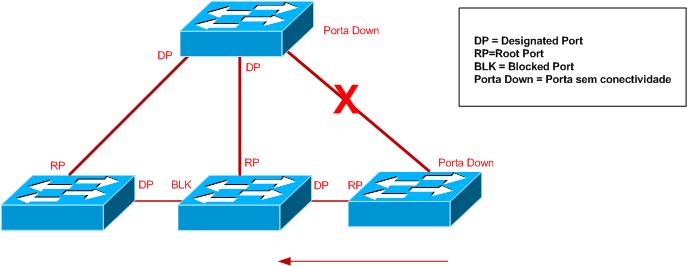

Olá amigos, a idéia desse post partiu de uma discussão com um colega sobre a razão dele não utilizar e não confiar no Protocolo Spanning-Tree ao ponto de desabilitá-lo em todos os Switches da rede.

O administrador dessa rede sempre priorizou a idéia do controle total sobre a topologia, sem redundâncias com o argumento de que em caso de falhas na rede é preferível perder algumas dezenas de minuto na troca do suposto equipamento (ou meio físico defeituoso) ao invés de não conseguir identificar problemas de convergência na Topologia.

Nessa mesma rede que chamaremos de Empresa X, todos os UpLinks estão conectados no Switch Core com um único cabo, sem caminhos alternativos ou redundância. Então faço a seguinte pergunta: O administrador dessa rede está correto? Eu diria que sim… Se não houver redundância ou Loop Físico entre os Switches não há função para o Spanning-Tree.

Mas é possível possuir o controle total da rede? Podemos confiar que um usuário não irá conectar um “Switch Hub” na rede para prover mais pontos ou ligar sem querer um ponto de rede do equipamento no próprio Switch?

O Protocolo Spanning-Tree poderia ajudar o Administrador da Empresa X em casos como esse bloqueando o Loop físico e/ou permitindo a utilização de meios físicos redundantes como fibra, cabo UTP ou via Wireless.

Na prática se o Switch estiver com o Spanning-Tree habilitado, irá encaminhar BPDUs -mensagens geradas pelo Root da Topologia . A rede efetuaria a convergência com o mínimo de perda em caso de falhas no meio físico ou Switches, deixando a disponibilidade dependente apenas dos timers do Max Age e do Forward Delay.

Olhando o desenho, quem é o Switch Root da Rede?

Abraços

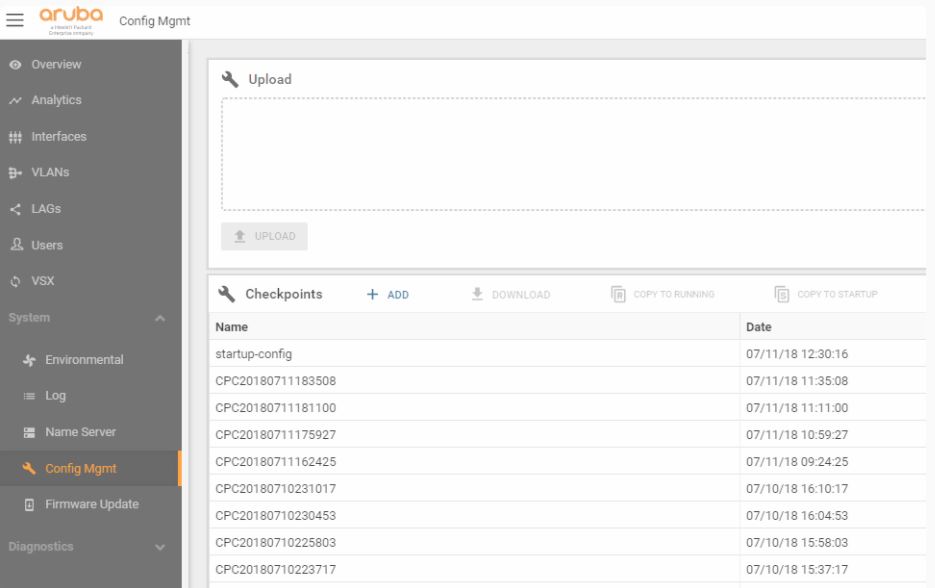

A funcionalidade checkpoint nos Switches ArubaOS-CX é um registro da configuração em execução (running-config) do switch e seus metadados referentes ao tempo.

O checkpoint pode ser utilizado pelo administrador para aplicar a configuração armazenada em um ponto de verificação (checkpoint) escolhido quando necessário, como por exemplo, para reverter para uma configuração anterior.

Os switches ArubaOS-CX são capazes de armazenar vários pontos de verificação.

Um checkpoint da configuração pode ser gerado após 5 minutos de inatividade automaticamente (após uma mudança de configuração) ou então gerado pelo usuário administrador.

Para cada alteração de configuração, o contador de tempo limite é reiniciado.

O checkpoint gerado pelo sistema possuirá o formato CP<YYYYMMDDHHMMSS>.

Já o checkpoint gerado pelo usuário poderá utilizar um nome customizado para a configuração.

Para validar a os checkpoint gerados digite:

SW-Access1# show checkpoint list CPC20210223231221 CPC20210224020931 startup-config

Para gerar um checkpoint digite:

SW-Access1# copy running-config checkpoint TESTE1 Configuration changes will take time to process, please be patient. ! Gerando uma checkpoint chamado TESTE1

Após mudança na configuração e o desejo de mudança para a configuração anterior do checkpoint TESTE1, digite:

SW-Access1# copy checkpoint TESTE1 running-config Configuration changes will take time to process, please be patient. ! Copiando o checkpoint TESTE1 para a running-config

Para validar todos os checkpoint digite:

SW-Access1# show checkpoint list all

|NAME |TYPE |WRITER |DATE(UTC) |HARDWARE

|IMAGE VERSION |

|CPC20210223231221 |checkpoint |System |2021-02-23T23:12:21Z |6300

|FL.10.04.3031 |

|CPC20210224020931 |checkpoint |System |2021-02-24T02:09:31Z |6300

|FL.10.04.3031 |

|startup-config |startup |User |2021-02-24T02:14:40Z |6300

|FL.10.04.3031 |

|TESTE1 |latest |User |2021-02-24T02:15:24Z |6300

|FL.10.04.3031 |

Todos os checkpoints gerados pelo usuário incluem um carimbo de data/hora para identificar quando um ponto de verificação foi criado.

No máximo 32 checkpoints podem ser gerados pelo usuário.

No máximo 32 checkpoint de sistema podem ser criados. Além desse limite, o checkpoint do sistema mais recente substitui o mais antigo.

Checkpoints e auto-rollback

Um recurso adicional é a reversão automática da configuração. Se antes de iniciar uma alteração na configuração, você inserir: checkpoint auto <número de minutos> e após expirar o tempo configurado, você será solicitado a confirmar as alterações. Caso contrário, ao final do período, a configuração voltará ao estado anterior ao que você configurou o checkpoint auto. Para este propósito, um ponto de verificação oculto é usado.

O principal objetivo desta opção é recuperar de um erro de configuração que desconectou você do dispositivo (especialmente se acessá-lo remotamente).

GUI

Para gerenciar o checkpoint no modo GUI:

Referências

https://community.arubanetworks.com/community-home/digestviewer/viewthread?MID=22966

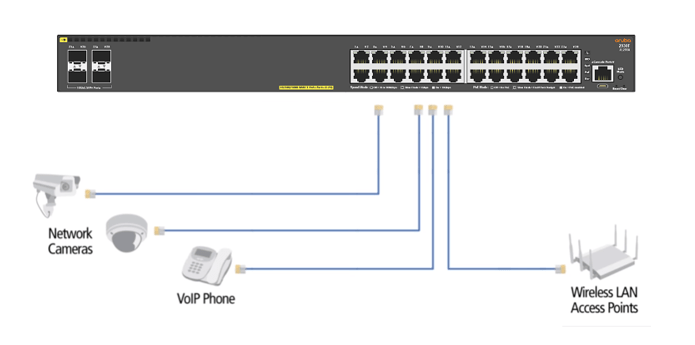

O crescimento do mercado de dispositivos IoT e as mais recentes tecnologias de rede sem fio como Wifi 5 Wifi 6 (802.11ax) tem demandando uma atenção especial à escolha dos Switches com capacidade Power over Ethernet, tecnologia que combina envio de dados e energia elétrica sobre um único cabo Ethernet.

Ao eliminar a necessidade para cabos separados de dados e energia, o PoE fornece vantagens da simplicidade e economia de custos, além de adicionar novos recursos de controle de dispositivo inteligente.

Impulsionado pela necessidade dos novos dispositivos “Internet das coisas”, a tecnologia PoE evoluiu com o introdução do padrão IEEE 802.3bt. Esse novo padrão permite que Switches e dispositivos energizados operem acima de 30 Watts por porta, suportando agora de 60 até 90 Watts de PoE.

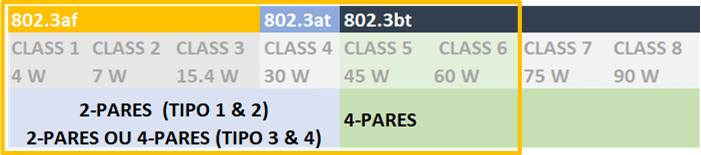

Padrões para Power Over Ethernet

Em 2003, o IEEE publicou o padrão 802.3af, que descreveu as características do Power over Ethernet (PoE) em até 15,4 W de energia, executando 10BASE-T e 100BASE-T. A energia é fornecida em dois dos quatro pares trançados nos cabos Cat 3 ou acima.

Em 2009, o IEEE introduziu o 802.3at, também conhecido como padrão PoE+. Esta atualização permitiu a entrega de até 30 W em 1000BASE-T suportado em CAT 5 ou 6. Enquanto o PoE + alterna suporte a dispositivos que requerem maior potência, o padrão também pode detectar dispositivos que exigem 13 watts ou menos para fornecer o nível de energia necessário.

Em 2013, o IEEE anunciou o grupo de estudo para a criação de 802.3bt, que definiu o PoE em quatro pares e inclui suporte para 10GBASE-T, 5GBASE-T e 2.5GBASE-T em CAT5e ou superior. Essa nova tecnologia usa todos os 4 pares em um cabo Ethernet para fornecer energia e dados no mesmo meio. O padrão IEEE 802.3bt foi finalizado em setembro de 2018 e define dois tipos de PoE:

• Tipo 3 que suporta até 60 Watts

• Tipo 4 que suporta até 90 Watts

Embora novos recursos tenham sido adicionados, a ideia é que o padrão funcione com dispositivos legados Tipo 1 e Tipo 2. Desde que o PSE seja capaz (em termos de potência) de suportar o PD e ambos sejam compatíveis com o padrão.

Dentre os novos dispositivos alimentados pelo padrão podemos destacar:

Referências

Os switches ArubaOS, em sua função, oferece um grande número de portas para a rede local. Com a utilização de interfaces Ethernet, isolam domínios de Broadcast e permitem uma topologia livre de loops.

Em diversos cenários, as funções básicas não são suficientes para que determinados serviços da rede local funcionem da maneira desejada.

Features, como o Link Aggregation, podem ser utilizadas para aumento de banda entre dois dispositivos ou fornecer alta-disponibilidade.

O “conceito” de agregação de portas permite o agrupamento lógico de diversas portas para incrementar a velocidade do link na comunicação full duplex entre dois dispositivos. Os links são utilizados em paralelo, provendo crescimento, expansão de banda e redundância, sem a necessidade de compra de um hardware adicional.

Por exemplo, podemos utilizar 4 portas de 1Gb em cada dispositivo para formar um link de comunicação entre 2 Switches de 4Gb.

A feature Link-Aggregation também evita os cenários com loop de quadros Ethernet entre dois dispositivos, evitando também os estados de bloqueios do Spanning-Tree para as portas agregadas, tratando-as como uma única interface. Assim para os protocolos STP, coleta SNMP e VLANs, as interfaces são tratadas como um único link lógico.

Configuração

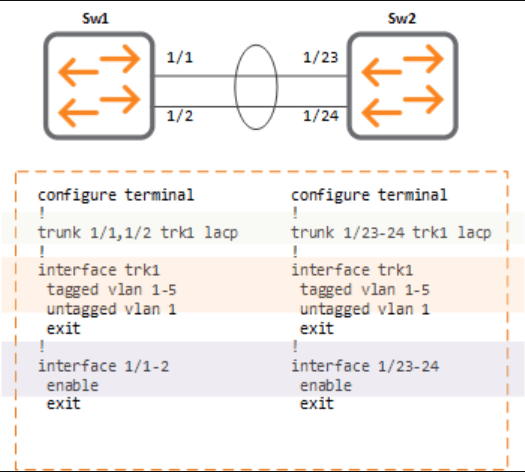

Um ponto importante a ser levantado é que os Switches ArubaOS chamam a configuração de agregação de portas de “TRUNK” e isso não tem relação com o conceito que outros sistemas operacionais como Comware e IOS, atribuem as portas que aceitam TAG de VLANs.

O conceito de trunk é atribuido na configuração como descrito abaixo:

ArubaOS-Switch(config)# trunk 20-23 trk1 lacp ! Configurando as interfaces 20 a 23 para a interface TRUNK trk1 com a utilização do LACP

Os Switches ArubaOs nomeiam as interfaces Link-Aggregation como trunk e identificam cada interface TRUNK como trk[numero].

Para atribuir uma VLAN ao TRUNK, acesse a interface e diga quais VLANs são tagged e untagged:

ArubaOS-Switch(config)# vlan 220 tagged trk1 ! Configurando o trafego da VLAN 220 como tagged no trk1

Cenário

Na topologia abaixo demonstramos a configuração de agregação de portas entre 2 Switches, as interfaces agregadas irão transportar as VLANs de 1 a 5.

desconecte todas as portas que você deseja adicionar ou remover do link aggregation. Depois de concluir a configuração do trunk, ative ou reconecte as portas.

Como alternativa, verifique se o STP está ativo no switch.

Comandos show

ArubaOS-Switch# show trunks

ArubaOS-Switch# show lacp

Até logo!

Neste tutorial, demonstramos passo a passo como configurar VLANs em switches ArubaOS utilizando a interface de linha de comando (CLI). Abordamos a criação de VLANs, atribuição de portas a VLANs, configuração de VLANs de gerenciamento e outras funcionalidades avançadas.

O port-security é uma funcionalidade de camada 2 que impõe limites para o número de endereços MAC permitidos (aprendidos) por uma determinada porta do switch e faz o registro dos endereços MAC válidos para aquela interface, de maneira estática ou dinâmica.

Por exemplo, imaginando que a porta Gi1/0/1 em um Switch 3Com/HP habilitada com port-security aprendeu e registrou dinamicamente o endereço do host A e após isso um invasor tentar remover o cabo do host A para adicionar o host X, a funcionalidade port-security não permitiria a comunicação da máquina do invasor naquela porta e registraria a tentativa de violação/intrusão. O comportamento padrão do port-security é permitir a comunicação dos hosts validos e bloquear os endereços MAC não registrados naquela porta.

Intrusion protection

o Modo intrusion protection permite ao switch tomar outras atitudes nos cenários de violação/intrusão como:

blockmac: Adiciona o endereço MAC dos frames não autorizados para uma lista de endereços MAC bloqueados e descarta a comunicação. A lista de bloqueio armazena os endereços por 3 minutos. O intervalo é fixo e não pode ser alterado.

disable-port: Desablita a porta até a mesma ser ativada manualmente (shut/undo shut)

disableport-temporarily: Desabilita a porta por um período especifico. O período pode ser configurado com o comando global port-security timer disableport time-value.

[Switch-GigabitEthernet1/0/5] port-security intrusion-mode ? blockmac Block the MAC address disableport Disable port disableport-temporarily Disable port temporarily for a period(default is 20 seconds)

Configurando o modo blockmac

No script de configuração abaixo habilitamos o port-security para aprender 4 endereços MAC na interface G1/0/5 de forma dinâmica e com o modo de intrusão blockmac. Os endereços MAC abaixo foram aprendidos previamente de forma dinâmica.

port-security enable # interface GigabitEthernet1/0/5 port access vlan 2 port-security max-mac-count 4 port-security port-mode autolearn port-security intrusion-mode blockmac port-security mac-address security 000c-29c1-434c vlan 2 port-security mac-address security 1c39-470d-494d vlan 2 port-security mac-address security 98fc-e675-749c vlan 2 port-security mac-address security 54fa-f22f-ab4e vlan 2

Comando display

Para visualizar a lista de endereços MAC bloqueados (quando o aprendizado dos 4 endereços MAC foi excedido na porta G1/0/5).

[Switch] display port-security mac-address block MAC ADDR From Port VLAN ID c43c-b856-8cfd GigabitEthernet1/0/5 2 b430-e029-5009 GigabitEthernet1/0/5 2 0456-291e-0b4a GigabitEthernet1/0/5 2 2e57-5632-6b84 GigabitEthernet1/0/5 2 52aa-fc03-3123 GigabitEthernet1/0/5 2

Obs: O tráfego legitimo dos endereços MAC inserido na configuração não é afetado durante o modo de intrusão.

Configurando o modo disableport

Uma vez que a mesma configuração é efetuada mas alterando o modo para disableport, toda a interface é colocada em shutdown após exceder o numero de endereços MAC permitidos na configuração.

[Switch-GigabitEthernet1/0/5]port-security intrusion-mode disableport [Switch-GigabitEthernet1/0/5] %Apr 26 12:26:04:20 2000 Switch PORTSEC/1/VIOLATION: OID: 1.3.6.1.4.1.43.45.1.10.2.26.1.3.2 An intrusion occurs! IfIndex: 9437188 Port:GigabitEthernet1/0/5 MAC Addr: 1C:56:8F:2D:66:0C VLAN id:2 IfAdminStatus: 1 %Apr 26 12:26:04:341 2000 Switch IFNET/4/LINK UPDOWN: GigabitEthernet1/0/5: link status is DOWN #Apr 26 12:26:04:472 2000 Switch IFNET/4/INTERFACE UPDOWN:

Para retornar o tráfego da porta G1/0/5, execute o comando (shut/undo shut) e certifique que apenas há tráfego com o endereço MAC de origem apenas para os endereços descritos na interface.

Obs: no modo disableport-temporarily, após um período a porta voltaria normalmente a comunicação.

Até logo!

Nesse vídeo falamos sobre a configuração do serviço DHCP em Roteadores e Switches HP, baseados no Comware.

Neste vídeo, aprofundamos os conhecimentos em configuração de switches 3Com/HP, apresentando os comandos para configurar e gerenciar protocolos como DHCP relay, IGMP, IGMP Snooping, NTP, RADIUS, sflow, SSH, Syslog e Telnet.